Serveur de passerelle : Empêcher l'accès RDP et autoriser HTTP

Il existe 2 manières d’accéder au serveur de passerelle :

- HTML5/HTML

- Session RDP (via la passerelle IP/DNS – Numéro de port)

Verrouiller HTML/HTML5

Nous pouvons utiliser MSTSC avec un numéro de PORT et RDP dans un serveur d’applications / de passerelle TS2log.

Cependant, si nous utilisons ces outils de sécurité avancés situés dans la console d’administration de TS2log sur le serveur de passerelle, en allant sur l’onglet “Sécurité”, puis en cliquant sur le bouton “Options de sécurité avancées…” :

… l’accès est refusé lors de la tentative de connexion avec RDP.

Pour éviter ce comportement, vous devrez procéder comme suit sur le serveur de passerelle :

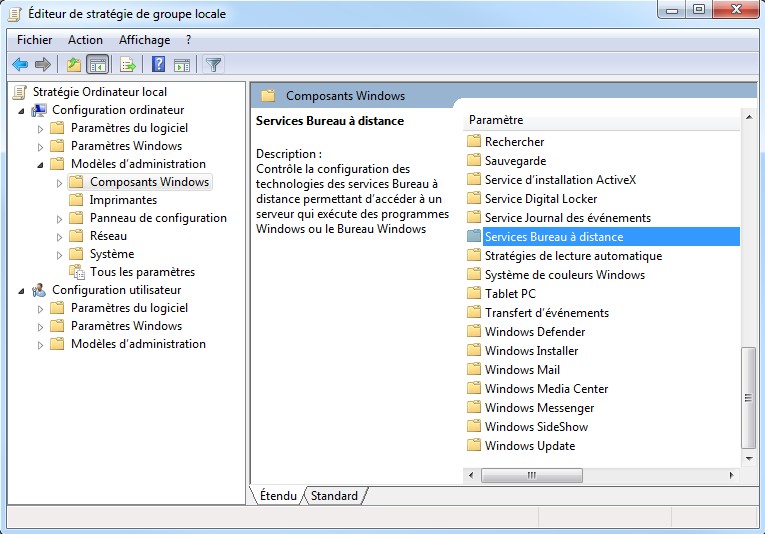

- Allez sur Gpedit.msc, puis à “Configuration ordinateur”, cliquez sur le dossier “Modèles d’administration”, sur le dossier “Composants Windows” et sur “Services Bureau à distance” :

- Ensuite cliquez sur le dossier “Client de connexion Bureau à distance”, double-cliquez sur le paramètre “Autoriser les fichiers .rdp provenant d’éditeurs inconnus” et activez-le ainsi que le paramètre “Configurer l’authentification du serveur pour le client” :

- Dans le menu “Client Bureau à distance”, cliquez sur le dossier “Hôte de session Bureau à distance” puis sur le dossier “Sécurité”. Activez le paramètre “Exiger l’authentification de l’utilisateur pour les connexions à distance à l’aide de l’authentification au niveau du réseau”.

TS2Log Remote Access

TS2Log Remote Access TS2Log Security

TS2Log Security TS2Log Monitoring

TS2Log Monitoring TS2Log Remote Support

TS2Log Remote Support TS2Log Remote Work

TS2Log Remote Work Documentation

Documentation Demande de support

Demande de support Glossaire

Glossaire